Чем отличается KPI в теории и на практике?

Как-то раз я разговаривал с начальником отдела продаж достаточно крупной компании, предлагал ему наш Стахановец для контроля того, занимаются ли его менеджеры продажами или в игрушки играют. А он мне и говорит – «У нас у каждого сотрудника есть план продаж. Если люди его выполняют, то не имеет значения, чем они занимаются». И так он уверенно говорил, что признаться, в тот момент я даже поверил в истинность его слов. И подобно многим директорам, и руководителям отделов продаж свято верил, что план продаж может мотивировать сотрудника, а правильно установленные KPI – все что нужно для понимания качества работы команды.

Однако, позже, когда мы стали помогать нашим клиентам не только собирать данные о работе своих сотрудников, но и анализировать эти данные, моя вера во всемогущество KPI серьезно пошатнулась. Я своими глазами наблюдал несколько ситуаций, когда, казалось бы, правильно установленное KPI было бессильно.

Одну из этих историй я вам сейчас расскажу. Но для начала давайте разберемся что мы обычно понимаем под KPI.

Напомним, что аббревиатура KPI расшифровывается как Key Performance Indicator, что кто-то переводит на русский как Ключевые Индикаторы Производительности (КИП), а кто-то как Ключевые Показатели Эффективности (КПЭ). Однако, я, с позволения моих читателей, буду пользоваться англоязычным названием.

Изначально KPI были придуманы для оценки не отдельных сотрудников, а всего бизнеса в целом. Казалось, что если повесить на бизнес большое количество этаких «датчиков», то проанализировав динамику изменения их значений, можно понять, как бизнес себя чувствует в данный момент, а также улучшается ли его состояние или, напротив, пора сокращать персонал и вывозить мебель. Теория как всегда была отличная, а вот практика показала две проблемы.

Во-первых, KPI еще нужно правильно определить, чтобы он мерил действительно важные вещи, а не всякую ерунду. Ну вот попробуйте датчик температуры поместить человеку на лоб – получите температуру тела. Промахнитесь на 5 сантиметров, приклеите его на волосы и получите температуру окружающей среды. Вот и с бизнесом также – будете мерять людей, просто входящих в магазин, получите количество потенциальных покупателей + тех, кто зашел погреться в ожидании автобуса. А мерять надо число тех, кто до прилавка дошел.

Ну вот попробуйте датчик температуры поместить человеку на лоб – получите температуру тела. Промахнитесь на 5 сантиметров, приклеите его на волосы и получите температуру окружающей среды. Вот и с бизнесом также – будете мерять людей, просто входящих в магазин, получите количество потенциальных покупателей + тех, кто зашел погреться в ожидании автобуса. А мерять надо число тех, кто до прилавка дошел.

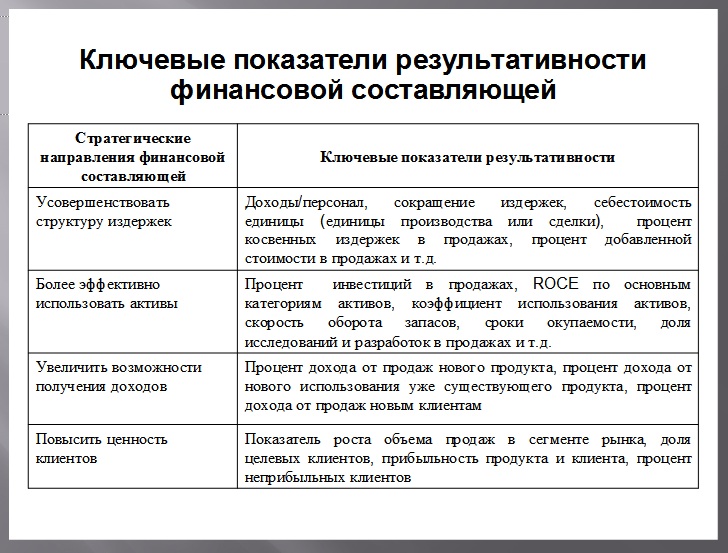

Во-вторых, собирать данные мы все любители, а вот анализировать их мы не особенно хотим. К тому же, когда этих данных ну очень много, то анализ произвести ну очень непросто. И тут на помощь пришли двое – Нортон и Каплан. Они сформулировали теорию Системы Сбалансированных Показателей (ССП) или по-английски Scorecard. Система эта позволяет определить какие показатели нужны и как их потом агрегировать. Тема Scorecard ну очень объемная, поэтому сейчас я её затрагивать не буду (если она реально интересна – пишите в ответном письме, и в следующих рассылках я эту тему раскрою). Я же скажу только, что со временем в большинстве компаний KPI стали использовать в первую очередь для контроля тех показателей, что лучше всего поддаются наблюдению и подсчету – показателей качества работы сотрудников.

Итак, с предисловием вроде бы закончили, начинаю рассказывать историю.

Работали в одной компании два продавца. Поступили на работу примерно в одно и то же время, а вот финансовые результаты у них сильно отличались. Первый продавал на 10 миллионов в месяц, а второй только на один. С точки зрения KPI было совершенно понятно, что первый продавец – человек успешный, мастер своего дела, а второй – жалкий неудачник, которого гнать надо в три шеи. Вполне возможно так бы оно и случилось, если бы руководитель этой компании не установил Стахановец, а потом не пригласил бы нас помочь с анализом результатов.

И вот что выяснилось. Первый продавец половину своего рабочего времени тратил на общение с друзьями, чтение новостей, комментирование автомобильных форумов, даже в игрушки играл и на сайте знакомств отметился. Ну казалось бы – что же страшного? Человек хорошо поработал, не грех и хорошо отдохнуть.

И выяснилось, что первый сотрудник всю великолепную клиентскую базу получил готовую от своего предшественника. Когда-то другой менеджер потратил много времени на поиск и разработку клиентов, которые стали постоянными. Так что первый продавец только выставляет счета. Он не разрабатывает новых клиентов, не повышает покупательную способность текущих. Повторюсь, он только выставляет счета. А поскольку много времени это не занимает, то еще он переписывается на сайте знакомств.

А второй продавец получил не готовую клиентскую базу, а непаханую целину. И тот миллион, что каждый месяц он отправляет в копилку компании – это деньги, заработанные потом и кровью. Без него этих денег бы не было. А через год этот миллион станет десятью.

Какую мораль нужно извлечь из всей этой истории:

Мораль номер раз. Ни один KPI не оценивает качество работы человека сам по себе.

Мораль номер два. Контроль активности персонала тоже не оценивает качество работы сам по себе.

Мораль номер три. Только совокупность информации + голова помогут вам принять правильное решение.

И наконец, таких сотрудников как первый продавец нужно гнать с работы, потому что мало того, что сами не работают, так еще и коллектив разлагают.

Так что желаю вам качественных и продуктивных команд!

КПЭ — это… Что такое КПЭ?

КПЭ — кокс пековый электродный техн. КПЭ катионный полиэлектролит техн. Источник: http://chem.kstu.ru/jchem&cs/russian/n4/appl4/yal2000/0sdms90/0sdms90.htm КПЭ ключевой показатель эффективности; качественный показатель эффективности … Словарь сокращений и аббревиатур

КПЭ — КПЭ это сокращение от: Коммунистическая партия Эквадора Коммунистическая партия Эстонии Концентрированные потоки энергии Ключевые показатели эффективности … Википедия

КПЭ — ключевые показатели эффективности [Департамент лингвистических услуг Оргкомитета «Сочи 2014». Глоссарий терминов] EN KPI key performance indicator [Департамент лингвистических услуг Оргкомитета «Сочи 2014». Глоссарий… … Справочник технического переводчика

Глоссарий терминов] EN KPI key performance indicator [Департамент лингвистических услуг Оргкомитета «Сочи 2014». Глоссарий… … Справочник технического переводчика

КПЭ и ТС — Канское предприятие электрических и тепловых сетей МУП Красноярский край, организация, техн. Источник: http://es.krasnoyarsk.ru/about/smi/kr20040421.html … Словарь сокращений и аббревиатур

отчет по КПЭ

набор и целевые значения КПЭ — Перечень, содержащий по каждому ключевому показателю эффективности следующие атрибуты: наименование, владельца, целевое значение, срок, в рамках которого данное значение должно быть достигнуто. Набор и целевые показатели КПЭ определяются на трех… … Справочник технического переводчика

ключевые показатели эффективности (КПЭ) — Индикаторы успеха ОКОИ, функции, структурного подразделения или конкретного работника.

КОММУНИСТИЧЕСКАЯ ПАРТИЯ ЭКУАДОРА — (КПЭ) создалась на базе образовавшейся в мае 1926 Нац. социалистич. партии Экуадора (НСПЭ). В 1928 заявила о присоединении к Коминтерну (этот год считается годом образования партии). С 1931 стала называться Коммунистич. партией Экуадора. В… … Советская историческая энциклопедия

Коммунистическая партия Экуадора

ЭСТОНСКАЯ СОВЕТСКАЯ СОЦИАЛИСТИЧЕСКАЯ РЕСПУБЛИКА — Эстония, расположена в сев. зап. части СССР, в Прибалтике, на побережье Балтийского м. , между Рижским и Финским зал. В состав терр. Э. входит ок. 800 островов, крупнейшие Сааремаа и Хийумаа. Граничит на В. с РСФСР, на Ю. с Латв. ССР. Образована… … Советская историческая энциклопедия

, между Рижским и Финским зал. В состав терр. Э. входит ок. 800 островов, крупнейшие Сааремаа и Хийумаа. Граничит на В. с РСФСР, на Ю. с Латв. ССР. Образована… … Советская историческая энциклопедия

Использование правила SMART в определении KPI

Ключевые показатели эффективности бизнес процессов являются удобным и доступным инструментом, благодаря которому любой руководитель может наглядно увидеть все имеющиеся недостатки в деятельности компании. При определении KPI удобно проверять правильность выбранного показателя, пропустив его через наглядную систему сравнений SMART. Указанная аббревиатура содержит пять характеристик, которыми должен обладать любой ключевой показатель эффективности. S (specific) – «специфический» – означает, что показатель должен иметь непосредственное отношение к данному процессу. Например, процент повторных покупателей может отражать процесс продажи товара, а количество звонков, на которые ответили в первую минуту, будет демонстрировать оценку процесса, связанного с операторами, отвечающими на звонки клиентов.

М (measurable) – «измеримый» – означает, что показатель должен измеряться в каких-либо единицах: время, количество, проценты и т.д. Данная характеристика очень важна для оценки точной величины KPI и дальнейшего анализа. Измеримость показателя гарантирует возможность его четкого определения на каждой стадии выполнения процесса.

А (achievable) – «достижимый» – означает, что при нормальном течении процесса значение показателя вполне достижимо. Кроме того, достижимость может означать доступность измерения, простоту в расчетах и сборе первичной информации и наличие всех необходимых средств измерения.

R (reasonable, realistic) – «уместный, подходящий или реалистичный» – означает, что показатель не только имеет отношение к данному процессу, но и уместен в использовании и реально отражает ход деятельности.

Т (timing) – «определен во времени или имеет временные рамки» – означает, что необходимо установить период времени, за который данный показатель будет измеряться. Частота измерения необходима для того, чтобы можно было получить объективную картину эффективности процесса и измерить текущее значение показателя, сравнимое с установленной образцовой величиной. Для облегчения в определении KPI и их анализе были разработаны программы, с помощью которых можно подобрать желаемые показатели для своей сферы деятельности, пропустить их через SMART и провести всесторонний анализ и оценку эффективности бизнес процессов. Учитывая важность системных показателей, некоторым руководителям может понадобиться консультация экспертов, а также участие в семинарах, вебинарах и мастер-классах. Ключевые показатели эффективности составляют одно из важнейших звеньев оценки бизнес процессов, и руководители и менеджеры компаний должны уметь их определять и анализировать.

Частота измерения необходима для того, чтобы можно было получить объективную картину эффективности процесса и измерить текущее значение показателя, сравнимое с установленной образцовой величиной. Для облегчения в определении KPI и их анализе были разработаны программы, с помощью которых можно подобрать желаемые показатели для своей сферы деятельности, пропустить их через SMART и провести всесторонний анализ и оценку эффективности бизнес процессов. Учитывая важность системных показателей, некоторым руководителям может понадобиться консультация экспертов, а также участие в семинарах, вебинарах и мастер-классах. Ключевые показатели эффективности составляют одно из важнейших звеньев оценки бизнес процессов, и руководители и менеджеры компаний должны уметь их определять и анализировать.

Что это такое KPI

KPI (или ключевые показатели эффективности) — это показатели деятельности предприятия или подразделения, помогающие определить, насколько успешно и качественно оно справляется со своими задачами. Известно о том, что это KPI является неотъемлемой частью успешного управления компанией.

Известно о том, что это KPI является неотъемлемой частью успешного управления компанией.

Использование KPI (расшифровка аббревиатуры — Key Performance Indicators. Русский вариант — «ключевые показатели эффективности», или КПЭ) даёт отличную возможность оценивать, насколько эффективно идут дела и при необходимости принимать меры, для исправления или улучшения ситуации. С их помощью осуществляется контроль активности, как отдельных сотрудников, так и всей организации в целом.

Эффективность системы KPI объясняется следующим

- Это адресная принадлежность — поскольку каждый из ключевых показателей эффективности закрепляется за конкретным индивидуумом или же группой;

- Достижимость — необходимые нормативы должны быть достижимы, хотя и не без усилий;

- Возможность прогнозирования — KPI являются показателями, которые определяют желательные будущие результаты. Многие знают, что это kpi является мощным инструментом для точного прогнозирования;

- Ограниченность — то есть определение одной или нескольких задач, обладающих наивысшим приоритетом, без рассеивания на слишком много целей — это позволяет достичь высокой эффективности работы;

- Верное направление — показатели должны быть такими, чтобы их повышение действительно означало прогресс в работе компании или организации;

- Простота измерения и лёгкость восприятия — возможность легко оценивать прогресс;

- Взаимосвязанность и взаимоподдержка — KPI должны быть максимально сбалансированы и «поддерживать» друг друга, ни в коем случае не конфликтовать;

- Это Сопоставимость — должна иметь место возможность сравнивать сопоставимые показатели в похожих ситуациях.

Одним из примеров ключевых показателей эффективности может, к примеру, являться такой показатель, как средний объём продаж. Он означает объём продаж (в денежных единицах или в штуках), который успешно обеспечивает каждый продавец. Оценивается отдел продаж и/или менеджер по продажам. Периодичность может быть любой, какой необходимо — от ежедневной до ежемесячной, ежеквартальной или даже ежегодной (а могут одновременно иметь место все варианты).

Использование этого показателя позволяет планировать доходную часть для бюджета вашего одразделения/предприятия, определить эффективность работы конкретных отделов и/или отдельных сотрудников, а, как следствие, эффективно и справедливо распределить премию, выявить сезонность.

Множество компаний не задаются вопросом “Что это такое kpi?” в начальной стадии развития проекта, однако зная об kpi и умело его применяя начальный этап можно пройти гораздо быстрее.

Тут мы снова вспоминаем о методах воздействия на KPI, одним из которых, безусловно, как раз и является мотивация сотрудников по результатам работ. Ключевые показатели отлично помогают оценивать эффективность работы отдельных сотрудников и, соответственно, рассчитывать им премию. А благодаря этому, естественно, растёт и мотивация сотрудников, ведь они понимают, что получат больше денег, если больше и постараются. Но всё же при таком подходе, несмотря на все его достоинства, можно встретить определённые трудности. Не всегда бывает просто определить, насколько именно тот или иной сотрудник способствовал качественному выполнению общей работы. Да и оценку каждого параметра в денежном отношении следует проводить справедливо.

Другой метод — наличие для каждого KPI ответственного именно за него сотрудника, способного влиять на его изменение.

Вконтакте

Google+

- 5

- 4

- 3

- 2

- 1

Ключевые показатели эффективности (КПЭ, KPI) как основа оплаты труда

Мотивация персонала на основе ключевых показателей эффективности

Мотивация персонала — топливо вашего hr механизма

«Надо, чтобы условия, а не управляющие заставляли людей работать. «

«

Рютаро Хасимото

Система мотивации персонала — это не дудка для управления сотрудниками и не только набор стимулов. Для талантливого руководителя это — трансформация личных интересов сотрудников в интересы одной компании и наоборот.

Система мотивация сотрудников – это система мер по выявлению и воздействию на мотивы сотрудников, побуждающие их к эффективной трудовой деятельности.

Осознанная, утвержденная и внедренная в компании система мотивации персонала позволяет:

— повысить эффективность труда сотрудников

— оптимизировать затраты на управление персоналом

— создать условия для поддержания уровня безопасности полетов

— повысить уровень качества услуг

— сократить текучесть кадров

— сократить кадровые риски

— повысить уровень привлекательности HR бренда

Консультанты Авиаперсонала разрабатывают и внедряют систему мотивации на основе Ключевых Показателей Эффективности (Key Performance Indicators — KPI), основанных на целеполагании сотрудников и компании.

Методы управления эффективностью деятельности организаций на основе целеполагания и применения KPI крайне популярны последние полвека в ведущих странах мира. Сегодня применение ключевых показателей эффективности в оценке деятельности широко используется, как в реальном секторе экономики, так и в государственном управлении.

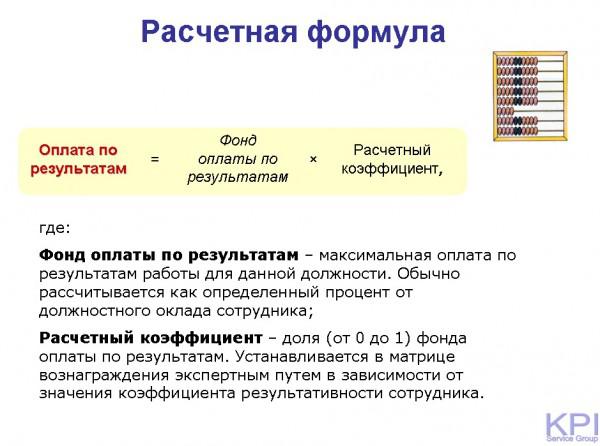

Мотивационный блок справедливой системы оплаты труда базируется на основе применения оценки достижения ключевых показателей эффективности.

Основным элементом в используемой нами методике разработки эффективной системы оплаты труда и мотивации персонала является применение классического подхода формирования ключевых показателей эффективности деятельности на основе целеполагания и структурирования бизнес-процессов деятельности.

Система формирования и управления КПЭ является основным элементом, связывающим достижение целей по бизнес-процессам и оплату труда.

Наши консультанты разрабатывают систему мотивации на основе KPI, руководствуясь основным принципами SMART.

SMART/SMARTER — это аббревиатура, используемая в менеджменте и проектном управлении для определения целей и постановки задач.

SMART – это аббревиатура, 5 признаков поставленной цели:

Specific — конкретная;

Measurable — измеримая;

Achievable — достижимая;

Realistiс — реалистичная; второй вариант Relevant – релевантная, соотносимая с другими задачами;

Timed — определенная по времени.

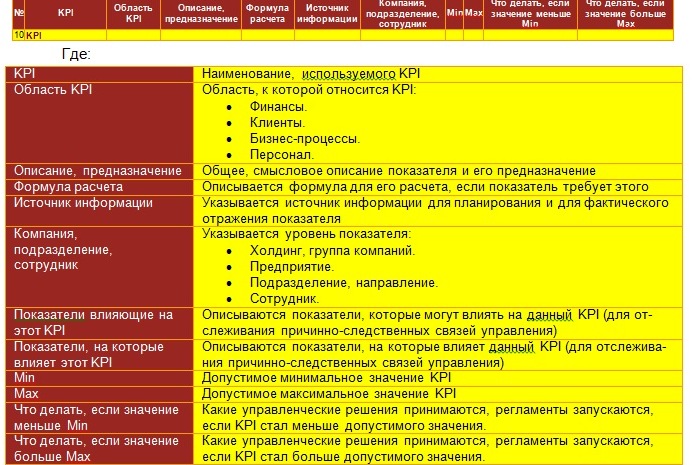

Мы разрабатываем:

Положение о KPI с описание методики

Библиотеку KPI для выделенного Заказчиком перечня должностей

Формулы расчета KPI

Инструкции по разработке, изменению, применению KPI

Как правило, мы разрабатываем систему KPIсовместно с новой справедливой системой оплаты труда.

18 метрик и KPI интернет-маркетинга – ROI, LTV, CAC, CPL, CTR и др

В этой статье мы рассмотрим 18 интересных формул, которые помогут вам лучше понять свои бизнес-процессы. Иногда люди могут сильно ошибаться, оценивая собственную деятельность. Рассчитайте некоторые из описываемых KPI digital-маркетинга и проверьте их через месяц. Возможно, вы узнаете о своем бизнесе то, чего никогда раньше не замечали.

Иногда люди могут сильно ошибаться, оценивая собственную деятельность. Рассчитайте некоторые из описываемых KPI digital-маркетинга и проверьте их через месяц. Возможно, вы узнаете о своем бизнесе то, чего никогда раньше не замечали.

Содержание

В чем разница между метриками и KPI?

Метрика — то, что вы можете сосчитать, например, количество пользователей, событий или транзакций. Это просто число, и как вы интерпретируете это число, зависит от вас.

KPI — это ключевой показатель эффективности, который обычно измеряется в процентах и имеет определенную норму. Например, сравнив свой фактический KPI со средним по рынку, вы сможете сделать вывод об эффективности вашего бизнеса.

Почему эти показатели так важны?

Вы не сможете сказать точно, эффективны ли ваши маркетинговые усилия, пока не посмотрите на цифры. Если продажи растут — отлично! Но связано ли это с работой маркетинг-отдела и как это сказывается на расходах компании? Ключевые показатели эффективности помогут вам обнаружить основные зоны роста и зоны риска. Числа не лгут, и если правильно провести расчеты, ничто не скроется от взгляда аналитика.

Числа не лгут, и если правильно провести расчеты, ничто не скроется от взгляда аналитика.

Прежде, чем переходить к формулам, напомним три важные вещи:

- Чем точнее ваши данные, тем правильнее решения, принимаемые на их основе. Поэтому тщательно проверяйте собираемые данные, сводя к минимуму человеческий фактор.

- Если вы начинающий маркетолог, используйте Google Analytics, чтобы собирать и обрабатывать онлайн-данные, создавать пользовательские отчеты и расширять свою аудиторию.

- Когда у вас наберется большое количество данных, прокачайте свои навыки, чтобы избежать семплирования в Google Analytics.

Показатели эффективности маркетинга и продаж

Что происходит с продажами? Достаточно ли эффективен наш сайт? Окупились ли усилия маркетингового отдела за последние несколько месяцев? Найти ответы на эти вопросы вам помогут основные метрики и KPI маркетинга и продаж.

1.

Коэффициент конверсии (CR)

Коэффициент конверсии (CR)Коэффициент конверсии — это процент пользователей, которые выполнили целевое действие. Например, совершили покупку, загрузили приложение, заполнили контактную форму и т. д. Один из самых простых, но от этого не менее важных показателей.

Если вы настроили цели в Google Analytics, то сможете посмотреть общее количество конверсий и CR в отчете «Конверсии — Цели — Обзор»:

Читайте также: что такое конверсия сайта, что на нее влияет и какие подводные камни ждут вас при расчете показателя конверсий.

2. Показатель кликабельности (CTR)

Эта метрика показывает, какой процент пользователей, увидевших баннер (кнопку или ссылку) кликнули по нему.

В основном CTR используют для оценки эффективности PPC рекламы, как и следующие три метрики.

Читайте также: какой CTR считается хорошим и как настроить его автоматический расчет с помощью OWOX BI.

3. Цена за клик (CPC)

Цена за клик — сумма, которую вы платите рекламной площадке за каждый клик по вашему объявлению. Этот показатель поможет вам оценить экономическую эффективность платных рекламных кампаний.

Google Ads отображает эту информацию на аукционах по вашим ключевым словам. Если вы свяжете свои аккаунты в Ads и Google Analytics, то сможете увидеть цену за клик и в отчетах GA. Кроме того, с помощью OWOX BI вы можете импортировать в Google Analytics расходы из других рекламных сервисов и сравнить CPC и прочие показатели по всем своим кампаниям в одном отчете.

Читайте также: как получить максимальную отдачу от CPC рекламных кампаний.

4. Цена за действие (CPA)

Цена за действие — сумма, которую вы платите рекламной площадке, когда пользователь совершает целевое действие. Какое действие считать целевым, вы решаете сами. Это может быть подписка на рассылку, запрос обратного звонка, регистрация на вебинар и т. д.

Какое действие считать целевым, вы решаете сами. Это может быть подписка на рассылку, запрос обратного звонка, регистрация на вебинар и т. д.

Этот простой показатель является основой для CPA-маркетинга, где вы платите за каждую конверсию, которую принес партнерский источник. Подводные камни этого метода в том, что нечестные affiliate-партнеры могут попытаться обмануть вас. Как этого избежать, узнайте в нашей статье про CPA-сети.

Узнайте, какие кампании приносят прибыль, а какие не окупаются

Автоматически импортируйте расходы из рекламных сервисов в Google Analytics. Сравнивайте затраты, CPC и ROAS разных кампаний в одном отчете.

5. Стоимость лида (CPL)

Этот показатель еще интереснее, чем предыдущий. Он отличается тем, что вы платите за контактную информацию человека, потенциально заинтересованного в вашем предложении.

Эта метрика покажет, остаются ли ваши усилия по привлечению клиентов в рамках бюджета или вы тратите слишком много. Имейте в виду, что лид — это не готовый клиент и даже не лояльный пользователь, но этот человек легко может ими стать.

6. Стоимость привлечения клиента (CAC)

CAC — это сумма, которую вы в среднем тратите на привлечение каждого нового клиента. Она включает в себя расходы на рекламу, зарплату маркетингового отдела, затраты на программное обеспечение, дизайнеров и т. д.

Рассчитать, сколько вы тратите исключительно на привлечение клиентов, может быть непросто, но оно того стоит. Так вы сможете увидеть узкие места в своей воронке продаж.

7. Коэффициент брошенных корзин (Cart Abandonment Rate)

CAR — процент пользователей, которые добавили товар в корзину и покинули ее, так и не оформив заказ. Это может происходить по разным причинам: человека что-то отвлекло, он нашел такой же товар по более низкой цене или отложил покупку до зарплаты и т. д.

д.

Если в Google Analytics у вас настроена цель для оформления покупки, то вы сможете мониторить количество пользователей, бросивших корзину, в отчете «Конверсии — Цели — Визуализация последовательностей»:

Уменьшить процент брошенных корзин можно с помощью триггерных рассылок и доработки сайта. Почитайте, как с этим справилась компания Orcanta.

8. Окупаемость расходов на рекламу (ROAS)

Один из самых важных показателей для измерения эффективности онлайн-маркетинга. ROAS — это прибыль, которую ваша компания получает за каждый доллар, потраченный на рекламу.

Сравнив этот KPI по всем кампаниям, вы легко заметите разницу между эффективной и убыточной рекламой. Если ROAS выше 100%, кампания успешная, если ниже — вы тратите больше, чем зарабатываете.

Сравнивайте эффективность рекламы на различных площадках. Загрузив в Google Analytics данные из Facebook, ВКонтакте, Яндекс. Директ и других рекламных сервисов с помощью OWOX BI, вы сможете в одном отчете анализировать показы, клики, расходы CTR, CPC, ROAS по всем рекламным кампаниям.

Директ и других рекламных сервисов с помощью OWOX BI, вы сможете в одном отчете анализировать показы, клики, расходы CTR, CPC, ROAS по всем рекламным кампаниям.

9. Окупаемость инвестиций (ROI)

ROI или ROMI (для маркетинга) — король всех KPI, о котором слышали даже те, кто далек от аналитики. Это коэффициент, показывающий, насколько доходный или убыточный ваш бизнес с учетом инвестиций, которые вы в него делаете.

Хоть ROI и ROAS похожи, важно не путать данные показатели, так как это может привести к серьезным ошибкам. Например, ROI в 100% говорит о том, что вы заработали вдвое больше, чем потратили. А вот ROAS в 100% означает, что вы сработали в ноль.

Читайте также: ROI помогает определить эффективные каналы для привлечения клиентов и более разумно управлять рекламным бюджетом.

10.

Средний доход с пользователя/клиента (ARPU/ARPC)

Средний доход с пользователя/клиента (ARPU/ARPC)Метрика, которая показывает, сколько денег приносит вам каждый пользователь или платящий клиент за определенный период.

Рассчитав ARPU, вы сможете понять, каким должен быть трафик на сайт, чтобы вы смогли получить запланированный доход. Когда вы планируете поднять цены, проверьте ваш доход с пользователя до и после. Если количество пользователей за это время значительно не изменилось, а ARPU упал, значит повышение цен было не очень хорошей идеей.

11. Срок окупаемости CAC (Time to Payback CAC)

Этот показатель говорит о том, сколько вам понадобится времени, чтобы вернуть деньги, потраченные на привлечение одного клиента. Срок окупаемости CAC особенно важен для SaaS-бизнесов со сложными воронками и длинным циклом продаж.

12. Регулярный месячный доход (MRR)

Эта метрика также актуальна для SaaS-проектов, которые продают свои сервисы по подписке. MRR помогает компаниям прогнозировать доходы и корректировать свои планы продаж. Чтобы рассчитать MRR, вы можете просто сложить ежемесячные платежи всех клиентов или использовать формулу:

13. Показатель оттока клиентов (Churn Rate)

Это процент клиентов или подписчиков, которые прекращают быть вашими клиентами в течение определенного периода.

Очень важно следить за этой метрикой, если ваш основной доход зависит от постоянных клиентов. Высокий Churn Rate может указывать на то, что у вас проблемы с продуктом или слишком высокие цены по сравнению с конкурентами.

Читайте также: что такое Churn Rate, как он считается и на что влияет. Почему уходят клиенты и как остановить этот процесс.

14. Показатель оттока дохода (Revenue Churn)

Эта метрика, также известная как MRR Churn Rate, показывает, сколько денег теряет ваша компания из-за оттока клиентов.

15. Доля рынка (SOM)

Этот показатель говорит о том, какое положение занимает ваша компания на рынке в сравнении с конкурентами.

Отслеживая свою долю рынка, вы сможете понять, почему отклоняетесь от плана продаж (вы не дорабатываете или рынок просел) и поставить правильные цели для роста.

16. Доля кошелька (SOW)

Метрика, которая помогает понять, насколько лоялен ваш клиент. SOW — это процент денег, потраченных на вашу компанию, от общей суммы, которую клиент тратит на товары из той же категории. Получить эти данные вы можете с помощью маркетинговых исследований или фокус-групп.

Допустим, в январе Анна потратила 20 долларов на вашу косметику ручной работы, а в целом за месяц купила косметики на 120 долларов. В таком случае ваша доля кошелька составит 16,6% (20/120 × 100%).

17. Коэффициент удержания клиентов (CRR)

Как часто пользователи возвращаются на ваш сайт? Или они делают покупку и уходят навсегда? Привлечение новых клиентов обходится намного дороже, чем «реактивация» уже существующих, но временно неактивных. Именно поэтому важно следить за коэффициентом удержания клиентов, и удобнее всего это делать с помощью когортного анализа.

Идеальный уровень удержания клиентов составляет 100%. Это означает, что клиенты лояльны и остаются с вами некоторое время. Если CRR начинает уменьшаться, обращайте больше внимания на обслуживание клиентов. Стоит попытаться сохранить этот KPI высоким.

Читайте также: почему важно удерживать своих текущих покупателей и как повысить Retention Rate.

18. Пожизненная ценность клиента (CLV или LTV)

LTV — это прибыль, которую вы получаете от клиента за все время сотрудничества с ним. Этот показатель может быть фактическим (сумма всей прибыли от покупок, совершенных клиентом) или прогнозируемым (общий доход, который вы ожидаете получить от этого клиента). Самая простая формула для расчета пожизненной ценности клиента выглядит так:

Почему CLV так важен? Потому что, чем дольше люди остаются с вашей компанией, тем выше будет ваш доход.

На самом деле, формул для расчета LTV очень много и они зависят от типа вашего бизнеса. Вы можете почитать подробнее об этой метрике в нашей статье.

Резюме

Метрики и KPI маркетинга, которые мы рассмотрели в статье — это лишь верхушка айсберга. Но с ними просто необходимо ознакомиться всем, кто не хочет повторить судьбу Титаника в открытом море бизнеса.

Готовы к следующему уровню? Тогда скачайте нашу подборку самых популярных отчетов для E-commerce и Retail, которые вы легко сможете построить с помощью OWOX BI.

Часто задаваемые вопросы

Открыть все Закрыть всеВ чем разница между метриками и KPI?

Метрика — то, что вы можете сосчитать, например, количество пользователей, событий или транзакций. KPI — это ключевой показатель эффективности, который обычно измеряется в процентах и имеет определенную норму. Например, сравнив свой фактический KPI со средним по рынку, вы сможете сделать вывод об эффективности вашего бизнеса.

Какие есть показатели эффективности маркетинга и продаж?

- Коэффициент конверсии (CR)

- Показатель кликабельности (CTR)

- Цена за клик (CPC)

- Цена за действие (CPA)

- Стоимость лида (CPL)

- Стоимость привлечения клиента (CAC)

- Коэффициент брошенных корзин (CAR)

- Окупаемость расходов на рекламу (ROAS)

- Окупаемость инвестиций (ROI, для маркетинга — ROMI)

- Средний доход с аккаунта/пользователя/клиента (ARPA/ARPU/ARPC)

- Срок окупаемости CAC (Time to Payback CAC)

- Регулярный месячный доход (MRR)

- Показатель оттока клиентов (Churn Rate)

- Показатель оттока дохода (Revenue Churn)

- Доля рынка (SOM)

- Доля кошелька (SOW)

- Коэффициент удержания клиентов (CRR)

- Пожизненная ценность клиента (CLV/LTV)

10 основных показателей KPI для команд

Опубликовано: 2021-03-08

Если вы ищете способы повысить продуктивность своего проекта (а кто нет?), Вам нужно знать, как эффективно измерять свой прогресс. Отслеживание этих ключевых показателей эффективности (KPI) поможет сохранить продуктивность команды и продвижение проекта.

Следить за показателями KPI — один из лучших способов отслеживать прогресс вашей команды. Но сначала давайте определим некоторые ключевые термины, а затем перейдем к основным показателям KPI для команд.

Что такое KPI?

KPI — это аббревиатура, обозначающая ключевой показатель эффективности. Это показатель, который демонстрирует, насколько эффективно компания достигает своих ключевых бизнес-целей. Показатели KPI часто отслеживаются с помощью онлайн-панелей или шаблонов отслеживания. Организации используют показатели KPI для оценки своего успеха в достижении целей. Когда вы используете KPI в проектах, вы измеряете прогресс команды и проекта.

Важность KPI заключается в том, что они всегда ставят цель вашего проекта на передний план, поэтому мало шансов, что вы оставите их без внимания. Цели проекта должны быть четко доведены до сведения всей команды проекта, чтобы все знали, за какие ключевые показатели эффективности они несут ответственность.

Что делает КПЭ эффективным?

Чтобы KPI был эффективным измерением проекта, он сначала должен быть согласован всеми участниками проекта и значим для целевой аудитории, будь то заинтересованная сторона или конечный пользователь.

Показатель KPI должен поддаваться количественной оценке и анализу. Чтобы иметь какое-либо значение, его необходимо регулярно измерять.

Естественно, все это означает, что KPI согласованы с общими целями проекта и организации. Они должны быть реалистичными и рентабельными, соответствовать культуре организации и ограничениям проекта.

Два типа КПЭ

Есть два разных типа KPI: количественные и качественные. Количественный KPI измеряется числами, а качественный KPI является более описательным, например, измерение с помощью опроса, чтобы понять вашего конечного пользователя.

Ниже перечислены 10 основных показателей KPI.

Количественный

- Общие программы задач

- Эффективность рабочей нагрузки

- Отправка расписания

- Зависимости задач

- Расписание проекта

Качественный

- Время наставничества

- Сотрудничество

- Удовлетворенность заинтересованных сторон / клиентов

- Коммуникация

- Оценка команды

Как использовать KPI

Чтобы эффективно использовать ключевые показатели эффективности, вы должны смешать два типа, чтобы получить полную метрику производительности команды. Для этого выполните следующие действия:

- Напишите четкую цель: что вы пытаетесь измерить и контролировать? Будьте конкретны: чем точнее будет ваша цель, тем лучше вы сможете ее измерять и контролировать.

- Поделитесь с командой: убедитесь, что эти цели доведены до сведения всей команды проекта, чтобы все были на одной странице. Как уже отмечалось, это очень важно для того, чтобы КПЭ выполнялись на протяжении всего проекта.

- Обновление: регулярно обновляйте команду, так как цели могут меняться. KPI — это движущаяся цель, и если сделать снимок только один раз, это не даст вам данных, необходимых для получения чего-либо ценного.

- Еженедельный обзор: проводите встречи еженедельно, чтобы убедиться, что по мере продвижения проекта все будут в курсе того, что вы измеряете и как. Таким образом вы можете отслеживать и контролировать прогресс вашего проекта и сообщать о наиболее важных темах вашей команде.

Лучшие практики

Как отмечалось выше, есть много вещей, которые делают KPI эффективными, но эти три совета помогут вашим KPI работать точно и эффективно:

- Убедитесь, что созданные вами KPI соответствуют организации и проекту.

- Убедитесь, что они достижимы и реальны для вашей команды.

- Убедитесь, что они действенны.

Подсказка: если вы используете программное обеспечение для онлайн-управления проектами, вы будете получать данные в реальном времени, а это значит, что ваша команда может обновлять данные в режиме реального времени. Это не только приводит к большей точности, но и с помощью панели KPI в реальном времени, вы можете сразу увидеть прогресс проекта с помощью удобных для чтения графиков и диаграмм.

Как измерить KPI с помощью ProjectManager.com

KPI настолько хороши, насколько хорош инструмент, который вы используете для их измерения. ProjectManager.com — это облачное программное обеспечение для управления проектами, которое мгновенно обновляется, когда команды обновляют свои статусы. Эти обновления отображаются на нашей панели управления в реальном времени с виджетами, которые отслеживают ваши задачи, затраты, команды, состояние проекта и многое другое.

Когда команды обновляют свои задачи и расписания, эта информация заполняет информационную панель, чтобы вы были в курсе при управлении проектом. Больше не нужно рассчитывать ключевые показатели эффективности в чрезмерно сложной электронной таблице или вручную.

Некоторые из KPI, которые вы можете отслеживать, включают рабочую нагрузку вашей команды. На панели управления вы можете видеть прогресс каждого отдельного члена команды. Наши цветные диаграммы и графики сообщают вам, находятся ли они в расписании, опережают или отстают от графика по времени, стоимости, рабочей нагрузке и задачам, а их процент выполнения рассчитывается автоматически.

Конечно, ProjectManager.com имеет больше, чем просто панель управления в реальном времени. Мы помогаем вам визуализировать рабочий процесс с помощью наших канбан-досок. Вы можете просматривать свои задачи в календаре, списке или онлайн-диаграмме Ганта, последняя дает вам инструменты для перетаскивания изменений расписания и связывания зависимостей.

Ваши ключевые показатели эффективности настолько хороши, насколько хороши инструменты, которые вы используете для их отслеживания, и никакое программное обеспечение для управления проектами не предлагает вам таких функций, как ProjectManager.com. Но не принимайте за это нашу работу, попробуйте сами с помощью этой бесплатной 30-дневной пробной версии.

Узнать больше о КПЭ

KPI могут отличаться от организации к организации, но основные остаются неизменными. Руководители проектов понимают, как KPI являются полезным эталоном для повышения производительности в командах, сокращения затрат, времени цикла и степени удовлетворенности заинтересованных сторон.

Но это больше, чем просто инструмент для повышения производительности, их также можно использовать для мотивации команд. Если ваша команда преследует общую цель, это способствует положительной конкуренции. Выполнение ключевых показателей эффективности можно использовать в качестве стимула и вознаграждать, чтобы получить еще больше от вашей команды. Посмотрите, как Дженнифер Бриджес, PMP, начните свое приключение с KPI.

По теме: Как менеджеры отслеживают KPI с помощью панелей мониторинга в реальном времени

Вот скриншот для справки.

Спасибо за просмотр!

Транскрипция:

Сегодня мы говорим о восьми основных показателях KPI для команд. Но прежде всего я хочу поговорить о том, что такое KPI. Я хочу поговорить о двух разных типах. Я также хочу поговорить о том, как мы их создаем, и о некоторых передовых методах.

Итак, прежде всего, что такое KPI? Итак, KPI — это ключевой показатель эффективности, и это показатель, показывающий, насколько эффективно компания достигает ключевых бизнес-целей.

Организации также используют их для оценки своего успеха в достижении целей, но мы также можем использовать их в проектах, а при использовании в проектах мы стремимся оценивать и измерять прогресс команды.

Итак, давайте рассмотрим два разных типа. У нас есть количественные и качественные КПЭ. И когда мы говорим о количественных показателях, мы измеряем эти ключевые показатели эффективности с помощью чисел. Когда мы говорим о качественных показателях, мы измеряем ключевые показатели эффективности по мнениям или характеристикам.

Итак, четыре количественных показателя, которые мы обычно рассматриваем, — это общие программы задач. Мы также смотрим на эффективность рабочей нагрузки команды, а также на отправку расписаний. Насколько хорошо или регулярно и насколько точно они подают свои табели учета рабочего времени? А также, глядя на некоторые зависимости задач.

И когда мы смотрим на качество, мы учитываем, сколько времени тратится на наставничество. Мы смотрим на сотрудничество и на то, сколько времени тратится на сотрудничество. Мы стремимся к удовлетворенности заинтересованных сторон и клиентов, а также к общению.

Итак, мы хотим использовать смесь этих двух типов. Итак, как нам создать эти ключевые показатели эффективности? Как мы их придумываем?

Ну, во-первых, мы пишем четкую цель того, что мы пытаемся измерить и контролировать. А затем, как только мы это сделаем, мы поделимся с командой тем или иным. И затем мы обновляем их на регулярной основе и пересматриваем еженедельно.

Итак, несколько передовых практик, которые вы хотите, чтобы убедиться, что KPI, которые вы создаете для своего проекта или вашей команды, согласованы с вашим проектом и вашей организацией.

Вы также хотите убедиться, что они доступны для членов вашей команды, чтобы они не становились демотиваторами.

И вы хотите, чтобы они были действенными.

Теперь, с помощью программного обеспечения для управления проектами, ими можно управлять и обновлять в режиме реального времени. А когда члены вашей команды могут обновлять их в режиме реального времени, появляется тенденция к большей точности.

Таким образом, вы также можете использовать их на своих панелях мониторинга, иметь визуальное представление, чтобы не только вы, как руководитель или руководитель проекта, но и члены вашей команды могли иметь представление о том, что происходит над проектом и о ходе работы команды.

Итак, если вам нужен инструмент для управления и отслеживания ваших ключевых показателей эффективности, чтобы они были видны вашей команде, тогда подпишитесь на наше программное обеспечение прямо сейчас на ProjectManager.com.

(Этот пост был обновлен в декабре 2019 г.)

Hacker Tools: Ciphey — Автоматическое дешифрование, декодирование и взлом

Вы когда-нибудь сталкивались с закодированной строкой, хешем или зашифрованным сообщением и задавались вопросом: «Что это за тип кодирования?»? Тогда Ciphey — это инструмент для вас!

Что такое Сайфи?

«Какой это тип шифрования?», «Какой алгоритм хеширования создал этот хеш?», «Какой шифр используется?». Ответ на эти вопросы — вот что такое Сайфи.

Ciphey стремится быть инструментом для автоматизации множества расшифровок и декодирований, таких как множественные базовые кодировки, классические шифры, хеши или более продвинутая криптография.

Ciphey README.md

Эта цитата не оправдывает Сайфи. Все начинается с вашего вклада. В этот момент ни вы, ни инструмент ничего об этом не знаете. Во-первых, модуль AuSearch на базе искусственного интеллекта начнет обнаружение шифров, чтобы приблизительно определить, чем что-то зашифровано. Используя интерфейс проверки языка, он может начать обнаруживать, когда на этапе дешифрования ваш ввод приближается к открытому тексту. Затем он будет рекурсивно продолжать попытки найти правильный метод дешифрования, чтобы приблизить вас к текстовому сообщению.

Это может показаться очень сложным, но, к счастью, вам не нужно об этом беспокоиться. Все, что вам нужно сделать, это запустить инструмент, и это не может быть проще. Взгляните на этот GIF из документации Ciphey. В считанные секунды инструмент обнаружил, что если вы перевернете строку, затем выполните шифр vigenere с ключом nn, снова выполните обратное, декодирование utf8, декодирование base64, декодирование utf8, декодирование base32, декодирование utf8, а затем еще раз декодирование base64, вы получаете открытый текст.

Очевидно, что приведенный выше пример никогда не встретится в реальных ситуациях, однако ясно, что такой мощный инструмент может пригодиться в различных ситуациях!

Как мне его установить?

Установка Ciphey — пустяки! Ничего не могло быть проще, а документация потрясающая.Посетите репозиторий для получения дополнительной информации или ознакомьтесь с кратким описанием способов установки ниже.

- Python:

python3 -m pip install ciphey --upgrade - Docker:

docker run -it --rm remnux / ciphey - MacPorts:

sudo port install ciphey - Homebrew:

brew install ciphey

Как пользоваться?

Установка прошла легко, поэтому сейчас ею пользуюсь. По сути, вам нужно запомнить всего 2 команды.

-

ciphey -f file -

ciphey -t string

Используя эти команды, мы можем запускать ciphey для файлов и строк любого размера!

Я предлагаю добавить этот инструмент в ваш список действий, когда вы сталкиваетесь со строкой или последовательностью символов, которых вы не знаете!

Что он умеет?

А вот и хорошие вещи: особенности этого инструмента

- Поддерживает более 30 шифров и кодировок: шифр Цезаря, сдвиг ASCII, шифр Виженера, аффинный шифр, XOR, base64, base32, baseXX, шрифт Брайля, Морзе и многие другие!

- Многоязыковая поддержка.

- Ядро C ++ для молниеносного выполнения.

- Настраиваемый.

- Не высказано. Например, Base64 имеет много разных синтаксисов. Вместо того, чтобы просто реализовать один, Ciphey проверяет их все!

- Изумительная документация.

Если этот список возможностей вас еще не убедил, имейте это в виду. Этот инструмент был разработан очень тщательно и имеет очень надежную архитектуру. Это означает, что добавлять новые шифры, средства проверки, хеши и шифрование очень просто.Со временем появятся и другие интересные вещи, так что не забывайте следить за этим замечательным инструментом!

Заключение

Ciphey — это мощный инструмент, который поможет вам понять значение и происхождение строк, с которыми вы можете столкнуться в своем путешествии по поиску ошибок.

Если вы хотите порекомендовать нам инструмент, который мы рассмотрим на следующей неделе, не забудьте сообщить нам об этом ниже. Также обязательно ознакомьтесь со всеми предыдущими статьями об инструментах Hacker Tools, например последней на NoSQLMap.

Знаете ли вы, что к этой статье прилагается видео? Посмотрите плейлист!

Нравится:

Нравится Загрузка…

Удалить вирус-вымогатель PIIQ (РАСШИФРОВАТЬ ФАЙЛЫ .piiq)

Программа-вымогательPIIQ стала 307-й версией вредоносного ПО STOP / DJVU

Вирус-вымогатель PIIQ представляет собой вредоносную компьютерную угрозу для шифрования файлов, которая признана частью семейства программ-вымогателей STOP / DJVU . После запуска в целевой системе или сети этот вирус шифрует все файлы жертвы с помощью алгоритма RSA Salsa20 и добавляет .piiq расширение к каждому имени файла. После этого программа-вымогатель также сбрасывает _readme.txt записка о выкупе в каждой папке. Он содержит сообщение от киберпреступников, которые предполагают, что единственный способ расшифровать файлы .piiq — это заплатить выкуп в размере 490 долларов США или 980 долларов США в криптовалюте . Более низкая цена применяется, если жертва пишет преступникам в течение 3 дней на два указанных адреса электронной почты: [защищенный адрес электронной почты] или [защищенный адрес электронной почты] . Если жертва задерживается, цена дешифрования повышается до более высокой цены.

Программа-вымогательPIIQ может быть определена как виртуальный инструмент вымогательства, разработанный злонамеренными программистами.Это часть одного из крупнейших на сегодняшний день семейств компьютерных вирусов, основанных на шифровании, известных как STOP / DJVU. Основная цель этого вымогателя — использовать алгоритмы шифрования военного уровня для временной блокировки файлов на компьютере жертвы до уплаты выкупа. Очевидно, что люди хранят свои важные файлы либо на личных, либо на рабочих компьютерах, и идея потерять их все за несколько минут пугает. Киберпреступники ожидают, что жертвы будут готовы на все, чтобы восстановить эти файлы.Поэтому они требуют купить криптовалюту на сумму 490 или 980 долларов и перевести эту сумму на виртуальный кошелек преступников. Как указывалось ранее, преступники требуют меньшего выкупа, если жертве удастся решить проблему с оплатой в течение 3 дней. В противном случае цена увеличивается до 980 долларов.

Программа-вымогатель настроена на шифрование всех личных файлов на компьютере жертвы. Заметка _readme.txt, оставленная в каждой папке, требует уплаты выкупа за расшифровку файла.Чтобы побудить жертву не медлить и быстрее заплатить выкуп, преступники предлагают сначала проверить расшифровку.Они просят прислать им один небольшой зашифрованный файл и обещают ответить расшифрованной версией. Однако они предупреждают, что тестовый файл должен быть небольшого размера. Кроме того, они могут отказаться расшифровывать этот файл, если он содержит ценную информацию, так как это может удержать жертву от выплаты выкупа вообще.

Члены команды Geek’s Advice не рекомендуют платить выкуп. Кроме того, ФБР тоже не советует этого делать. Вот некоторые из причин, по которым вам следует заплатить:

- Обещания интернет-преступников ничего не значат.Их невозможно отследить, поэтому они не обязаны выполнять свои обещания. Вы можете потерять свои файлы и деньги, потому что уплата выкупа не гарантирует автоматического восстановления файлов.

- В некоторых странах и штатах выплата выкупа может быть незаконной.

- Угрозы типа программ-вымогателей ежегодно приносят огромные суммы денег. Большие суммы денег, которые собирают преступники, привлекают других людей, чтобы присоединиться к нелегальной бизнес-модели в качестве дистрибьюторов или разработчиков вредоносных программ.По этой причине мы предлагаем вам воздержаться от прислушивания к требованиям виртуальных вымогателей!

- Вирусы из семейства вымогателей STOP / DJVU, такие как вирус PIIQ, сбрасывают троян AZORULT на зараженные компьютеры или сети. Этот троянец может использоваться для кражи конфиденциальной информации с компьютера жертвы, такой как сохраненные в браузере пароли, учетные данные для входа в Skype, Steam или Telegram и многое другое. Такая информация позволяет преступникам впоследствии шантажировать вас с помощью фишинговых писем или других контактных форм.

Подробная информация об атаке программ-вымогателей: объяснение повреждений

Программа-вымогательPIIQ начинает заражение компьютера, запуская поддельное приглашение на обновление Windows (процесс winupdate.exe, ). Смысл этого маскарада заключается в том, что разработчики вируса хотят заставить пользователя компьютера поверить в то, что внезапное замедление работы ПК вызвано обновлением операционной системы Windows. Однако работа компьютера замедляется из-за того, что программа-вымогатель сканирует всю компьютерную систему в поисках целевых файлов для шифрования.Чтобы завершить шифрование данных быстрее, прежде чем жертва что-либо заметит, программа-вымогатель шифрует только первые 150 КБ каждого файла, чего достаточно, чтобы гарантировать повреждение файла. Однако мы должны упомянуть, что такой тип шифрования также позволяет жертве легко восстанавливать или восстанавливать определенные типы файлов с минимальной потерей данных, например, вы можете узнать, как восстановить аудио- или видеофайлы с несколькими секундами содержимого, отсутствующими в начале файл.

Если говорить о других действиях программ-вымогателей, они также создают и сбрасывают _readme.txt в каждой папке с затронутыми данными. Операторы программ-вымогателей явно хотят, чтобы жертва заметила этот файл и открыла его.

Вредоносная программа не останавливается на достигнутом, а также удаляет теневые копии томов с компьютера. Это важно при попытке использовать точки восстановления системы. Другими словами, вредоносная программа максимально усложняет любые бесплатные средства восстановления файлов. Затем эта виртуальная угроза добавляет список веб-сайтов, связанных с компьютером, в файл Windows HOSTS, надеясь предотвратить их посещение жертвой.Фактически, если жертва попытается получить доступ к одному из этих доменов напрямую или, скажем, через онлайн-поисковую систему, появится DNS_PROBE_FINISHED_NXDOMAIN. Считается, что операторы программ-вымогателей пытаются помешать жертве посетить определенные домены, чтобы сохранить доступ к соответствующей информации, связанной с кибератаками.

Также известно, что указанная программа-вымогатель распространяет вредоносное ПО AZORULT на скомпрометированные системы. Проще говоря, это троян, ворующий информацию, которым злоумышленник может удаленно управлять.Некоторые из его функций включают:

- Загрузить вредоносное ПО на компьютер жертвы и запустить его;

- Украсть учетные данные Steam, Telegram;

- Просмотр или удаление файлов на компьютере жертвы;

- Украсть кошельки с криптовалютой;

- Украсть файлы cookie браузера, сохраненные пароли, историю просмотров и многое другое.

Тем не менее, мы настоятельно рекомендуем вам удалить вирус-вымогатель PIIQ вместе с AZORULT и другими, возможно, установленными вредоносными программами с помощью профессиональных антивирусных инструментов.Мы рекомендуем отличную скорость обнаружения вредоносных программ, защиту в реальном времени и справедливую цену — это INTEGO Antivirus . Используйте его для удаления вредоносных программ на вашем компьютере, но сначала убедитесь, что вы загружаете компьютер в безопасном режиме с загрузкой сетевых драйверов, как описано в руководстве ниже. Наконец, мы настоятельно рекомендуем использовать RESTORO для восстановления файлов ОС Windows, поврежденных программами-вымогателями.

Просканируйте вашу систему БЕСПЛАТНО для обнаружения проблем с безопасностью, оборудованием и стабильностью.Вы можете использовать результаты сканирования и попытаться удалить угрозы вручную, или вы можете выбрать получение полной версии программного обеспечения для исправления обнаруженных проблем и автоматического восстановления вирусных повреждений в системных файлах ОС Windows. Включает механизм обнаружения и удаления шпионского / вредоносного ПО Avira.

Сводка по программе-вымогателю

| Имя | PIIQ Ransomware Virus |

| Тип | Ransomware; Крипто-вредоносное ПО; Виртуальный вирус-вымогатель |

| Семейство | STOP / DJVU |

| Тип шифрования | RSA Salsa20 |

| Предыдущие версии | AEUR, GUER, NOOA, ORQG 9017 |

| Версия | 307-я |

| Расширение | .piiq |

| Dropper | SmokeLoader (см. сведения о VirusTotal) |

| Damage | Программа-вымогатель использует алгоритмы RSA Salsa20 для блокировки всех личных файлов на компьютере жертвы, в сети и подключенных дисках. Зашифрованные файлы больше нельзя открывать, и они будут иметь новое расширение, соответствующее имени вируса. Вредоносная программа также удаляет теневые копии томов с компьютера и добавляет список запрещенных имен веб-сайтов в файл Windows HOSTS. Программа-вымогатель оставляет заметки (_readme.txt) от авторов вируса в каждом скомпрометированном каталоге на компьютере. |

| Записка о выкупе | _readme.txt |

| Требование выкупа | 490–980 долларов в биткойнах |

| Распространение | Скрывается в незаконных торрент-загрузках, взломанных программах, таких как KMSPico или генераторы ключей. |

| Имена обнаружения | Троян: Win32 / Glupteba (Microsoft), Glupteba.Backdoor.Bruteforce.DDS (Malwarebytes), TR / AD.InstaBot.bfsbw (Avira), HEUR: Exploit.Win32.Shellcode.gen (Kaspersky), Trojan.GenericKD.36669904 (B) (Emsisoft), Trojan.GenericKDZ.76128 (BitDefender), W32.Trojan.Gen (Webroot) см. все варианты имен обнаружения на VirusTotal |

| Removal | Удалите программы-вымогатели и связанные с ними вредоносные программы с вашего компьютера с помощью профессионального антивирусного программного обеспечения, такого как INTEGO Antivirus . Чтобы исправить вирусное повреждение файлов ОС Windows, рассмотрите возможность сканирования с помощью RESTORO . |

Уловки распространения программ-вымогателей, которых следует остерегаться

Компьютерные вирусы, относящиеся к категории программ-вымогателей, обычно распространяются с использованием следующих стратегий:

Вредоносные торрент-загрузки

Вредоносная загрузка через торрент — это популярный метод распространения программ-вымогателей и основной метод распространения вариантов программ-вымогателей STOP / DJVU, таких как вирус PIIQ. Преступники нацелены на пользователей компьютеров, которые хотят получить платное программное обеспечение или версии игр бесплатно и готовы использовать так называемые инструменты для взлома или генерации ключей для активации лицензий, ничего не платя.К сожалению, такие инструменты часто дополняются вредоносными полезными нагрузками. Даже если жертва ничего не заметит после установки нужного программного обеспечения или игры, ущерб уже может быть нанесен. Например, пользователи компьютеров могут заразиться вредоносным ПО, у которого есть таймер, который запускается в определенное время или действует бесшумно (например, майнеры криптовалюты, трояны удаленного доступа и т.п.). Этот метод распространения программ-вымогателей (и вредоносных программ в целом) делает настолько успешным то, что пользователи компьютеров даже склонны игнорировать предупреждения своего антивируса о потенциально вредоносном файле, потому что некоторые склонны полагать, что это ложные сигналы, связанные с названием «взлом».Однако в большинстве случаев это неверно.

Многие жертвы сообщают о получении версий вирусов STOP / DJVU через взлом вредоносного программного обеспечения.Если вы хотите загрузить безопасные версии программного обеспечения или игр, обязательно посетите официальный веб-сайт разработчика или дистрибьютора. Это самый простой способ избежать нежелательных компьютерных заражений, к тому же легальные лицензии на программное обеспечение стоят намного меньше, чем огромные выкупы, которые требуют киберпреступники.

Кампании по рассылке спама по электронной почте

Кампании по рассылке спама по электронной почте — еще один старый, но все еще популярный метод распространения программ-вымогателей.Преступники рассылают тысячи ложных электронных писем потенциальным жертвам, адреса электронной почты которых они получают через различные просочившиеся списки баз данных. Часто злоумышленники совершают тематические атаки, выдавая себя за кого-то из Amazon, eBay, DPD, DHL или других известных компаний. Содержимое сообщения обычно побуждает открыть прикрепленный документ или другой формат файла, который преступники представляют как квитанцию, счет-фактуру или какой-либо другой документ с информацией об отсутствующей / ожидающей платежной информации. Если жертва открывает вложение, содержащийся в нем вредоносный сценарий может подключиться к внешнему ресурсу и загрузить программу-вымогатель, а также запустить ее на компьютере жертвы.

Пожалуйста, помните, что в настоящее время киберпреступники чрезвычайно искусны, как и методы атаки, которые они используют. Если раньше EXE был основным форматом файлов, который использовался для доставки вредоносного ПО потенциальным целям, то теперь времена изменились. Преступники могут прикрепить вредоносный скрипт загрузки вредоносных программ к любому формату файла, который поддерживает JavaScript или функции макросов. Например, в настоящее время одними из самых популярных форматов файлов, используемых для передачи вредоносных программ, являются PDF, XLS, DOCX. Кроме того, злоумышленники активно используют технику подделки электронной почты, чтобы адрес отправителя выглядел легитимным.Мы настоятельно рекомендуем вам узнать больше о спуфинге электронной почты и способах идентификации таких писем здесь.

Средства расшифровки поддельных программ-вымогателей

Жертвы программ-вымогателей должны остерегаться другого метода скрытого распространения вредоносных программ, основанного на поддельных инструментах дешифрования. Преступники, которые происходят из других банд вымогателей, как правило, внедряют свои творения в поддельные инструменты дешифрования, которые жертвы вредоносного ПО STOP / DJVU обычно загружают небрежно. Одним из таких семейств программ-вымогателей, известных своей тактикой обманного распространения, является Zorab.Поэтому имейте в виду, что попытки загрузить подозрительное программное обеспечение для «дешифрования» могут привести к двойному шифрованию файлов.

Удалите вирус-вымогатель PIIQ и спасите свои файлы

Мы должны порекомендовать вам профессионально удалить вирус-вымогатель PIIQ. Это самый безопасный способ избавиться от вредоносных программ на вашем компьютере и защитить его от будущих атак и заражений. Мы рекомендуем использовать INTEGO Antivirus , который обеспечивает надежную защиту в реальном времени от шпионского / вредоносного ПО и сетевых угроз, таких как фишинговые веб-сайты.Кроме того, мы предлагаем сканировать с помощью RESTORO , чтобы восстановить поврежденные вымогателем файлы ОС Windows.

После удаления вируса PIIQ выполните следующие действия:

- Найдите местные органы власти, ответственные за обработку инцидентов, связанных с киберпреступностью, в вашей стране и сообщите им об атаке программы-вымогателя, жертвой которой вы только что стали. Ниже этого руководства мы предоставили несколько ссылок.

- Найдите резервные копии данных, если они у вас есть. СОВЕТ. Вы должны удалить все вредоносные программы со своего компьютера, чтобы ваша резервная копия не была зашифрована оставшимися вредоносными программами.

- Используйте эти инструкции для расшифровки или восстановления файлов, затронутых версиями STOP / DJVU.

- Мы предлагаем изменить все ваши пароли (особенно для учетных записей, сохраненных в браузере) из-за активности троянца Azorult.

НАШИ ГИКЫ РЕКОМЕНДУЕМ

RESTORO предоставляет бесплатное сканирование , которое помогает выявить проблемы с оборудованием, безопасностью и стабильностью, а также представляет исчерпывающий отчет, который может помочь вам найти и исправить обнаруженные проблемы вручную. Если вы решите приобрести полную версию программного обеспечения, оно автоматически исправит обнаруженные проблемы и может восстановить вашу систему, поврежденную некоторыми вирусами.

RESTORO использует механизм сканирования AVIRA для обнаружения существующих шпионских и вредоносных программ . Если обнаружены какие-либо обнаружения, программа их устранит. Узнайте больше о функциях программного обеспечения в полном обзоре.

РедакторыGeeksAdvice.com выбирают рекомендованные продукты на основе их эффективности. Мы можем получать комиссию с партнерских ссылок без каких-либо дополнительных затрат для вас. Учить больше.

Руководство по удалению вируса-вымогателя PIIQ

Метод 1.Войдите в безопасный режим с загрузкой сетевых драйверов

Шаг 1. Запустите Windows в безопасном режиме с подключением к сети

Прежде чем пытаться удалить вирус-вымогатель PIIQ, необходимо запустить компьютер в Safe Mode with Networking . Ниже мы предлагаем самые простые способы загрузки ПК в указанном режиме, но вы можете найти дополнительные в этом подробном руководстве на нашем веб-сайте — Как запустить Windows в безопасном режиме. Также посмотрите видеоинструкцию о том, как это сделать:

Инструкции для пользователей Windows XP / Vista / 7

- Прежде всего, выключите компьютер.Затем нажмите кнопку питания, чтобы запустить его снова, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Это запускает меню дополнительных параметров загрузки.

- Используйте клавиши со стрелками на клавиатуре, чтобы перейти к безопасному режиму с подключением к сети, и нажмите Enter.

Инструкции для пользователей Windows 8 / 8.1 / 10

- Откройте меню «Пуск» Windows, затем нажмите кнопку питания. На клавиатуре нажмите и удерживайте клавишу Shift, а затем выберите параметр «Перезагрузить».

- Откроется экран устранения неполадок Windows. Выберите Устранение неполадок> Дополнительные параметры> Параметры запуска> Перезагрузить. Совет: Если вы не можете найти параметры запуска, щелкните Дополнительные параметры восстановления.

- В настройках запуска нажмите правую клавишу между F1-F9, чтобы войти в безопасный режим с загрузкой сетевых драйверов. В данном случае это клавиша F5.

Шаг 2. Удалите файлы, связанные с вирусом

Теперь вы можете искать и удалять файлы вирусов-вымогателей PIIQ.Очень сложно определить файлы и ключи реестра, принадлежащие вирусу-вымогателю. Кроме того, создатели вредоносных программ часто переименовывают и изменяют их. Поэтому самый простой способ удалить такой тип компьютерного вируса — использовать надежную программу безопасности, такую как INTEGO Antivirus , которая также включает в себя программное обеспечение для восстановления данных. Для устранения вирусных повреждений рассмотрите возможность использования RESTORO .

Специальное предложение

RESTORO — это уникальный инструмент для ремонта ПК , который поставляется со встроенным антивирусным ядром Avira для обнаружения и удаления шпионских / вредоносных программ и использует запатентованную технологию для восстановления повреждений, нанесенных вирусами.Программное обеспечение может восстанавливать поврежденные, отсутствующие или неисправные файлы ОС Windows, поврежденные библиотеки DLL и многое другое. Бесплатная версия предлагает сканирование, которое обнаруживает проблемы. Чтобы их исправить, необходимо приобрести лицензионный ключ для полной версии программного обеспечения.

Метод 2. Воспользуйтесь функцией восстановления системы

Для использования восстановления системы у вас должна быть точка восстановления системы, созданная вручную или автоматически.

Шаг 1. Загрузите Windows в безопасном режиме с помощью командной строки

Инструкции для пользователей Windows XP / Vista / 7

- Выключите компьютер.Запустите его снова, нажав кнопку питания, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Вы увидите меню Advanced Boot Options.

- Используя клавиши со стрелками на клавиатуре, перейдите в Безопасный режим с опцией командной строки и нажмите Enter.

Инструкции для пользователей Windows 8 / 8.1 / 10

- Запустите меню «Пуск» Windows, затем нажмите кнопку «Питание». На клавиатуре нажмите и удерживайте клавишу Shift, а затем выберите параметр «Перезагрузить» с помощью курсора мыши.

- Откроется экран устранения неполадок Windows. Выберите Устранение неполадок> Дополнительные параметры> Параметры запуска> Перезагрузить. Совет: Если вы не можете найти параметры запуска, щелкните Дополнительные параметры восстановления.

- В настройках запуска нажмите правую клавишу между F1-F9, чтобы войти в безопасный режим с командной строкой. В этом случае нажмите клавишу F6.

Шаг 2. Запустить процесс восстановления системы

- Дождитесь загрузки системы и появления командной строки.

- Введите cd restore и нажмите Enter, затем введите rstrui.exe и нажмите Enter. Или вы можете просто ввести % systemroot% system32restorerstrui.exe в командной строке и нажать Enter.

- Открывает окно восстановления системы. Нажмите «Далее», а затем выберите точку восстановления системы, созданную ранее. Выберите тот, который был создан до заражения программой-вымогателем.

- Щелкните Да, чтобы начать процесс восстановления системы.

После восстановления системы мы рекомендуем просканировать ее с помощью антивирусного или антивирусного программного обеспечения.В большинстве случаев вредоносных программ не остается, но перепроверить никогда не помешает. Кроме того, мы настоятельно рекомендуем ознакомиться с инструкциями по предотвращению программ-вымогателей, предоставленными нашими экспертами, чтобы защитить ваш компьютер от подобных вирусов в будущем.

Альтернативные рекомендации по программному обеспечению

Malwarebytes Антивредоносное ПО

Удаление шпионского и вредоносного ПО — один шаг к кибербезопасности. Чтобы защитить себя от постоянно развивающихся угроз, мы настоятельно рекомендуем приобрести Премиум-версию Malwarebytes Anti-Malware , которая обеспечивает безопасность на основе искусственного интеллекта и машинного обучения. Включает защиту от программ-вымогателей . Ознакомьтесь с вариантами ценообразования и защитите себя сейчас.

Системный механик Ultimate Defense

Если вы ищете комплексный пакет обслуживания системы, который имеет 7 основных компонентов, обеспечивает мощную защиту в реальном времени, удаление вредоносных программ по требованию, оптимизацию системы, восстановление данных, диспетчер паролей, защиту конфиденциальности в Интернете и безопасность технология очистки драйверов. Следовательно, благодаря широкому диапазону возможностей, System Mechanic Ultimate Defense заслуживает одобрения Geek’s Advice.Получите сейчас со скидкой 50%. Вас также может заинтересовать его полный обзор.

Заявление об ограничении ответственности. Этот сайт содержит партнерские ссылки. Мы можем получать небольшую комиссию, рекомендуя определенные продукты, без каких-либо дополнительных затрат для вас. Мы выбираем только качественное программное обеспечение и услуги, чтобы рекомендовать их.

Расшифровать файлы PIIQ

Легко исправить и открыть большие файлы PIIQ:

Сообщается, что версии вымогателей STOP / DJVU шифруют только первые 150 КБ каждого файла, чтобы гарантировать, что вирус сможет повлиять на все файлы в системе.В некоторых случаях вредоносная программа может вообще пропускать некоторые файлы. Тем не менее, мы рекомендуем сначала протестировать этот метод на нескольких больших (> 1 ГБ) файлах.

- Создайте копию зашифрованного файла в отдельной папке с помощью команд Копировать> Вставить.

- Теперь щелкните созданную копию правой кнопкой мыши и выберите Переименовать . Выберите расширение PIIQ и удалите его . Нажмите Введите , чтобы сохранить изменения.

- В приглашении с вопросом, хотите ли вы внести изменения, поскольку файл может стать непригодным для использования, нажмите ОК .

- Попробуйте открыть файл.

Руководство по использованию средства дешифрования STOP / DJVU

STOP / DJVU версии вымогателя сгруппированы в старые и новые варианты. Вирус-вымогатель PIIQ считается новым вариантом STOP / DJVU, как и AEUR, GUER, NOOA, REQG, HOOP, ORKF (полный список можно найти здесь). Это означает, что полное дешифрование данных теперь возможно только в том случае, если на вас влияет офлайн-ключ шифрования. Чтобы расшифровать ваши файлы, вам нужно будет загрузить Emsisoft Decryptor для STOP DJVU, инструмент, созданный и поддерживаемый гениальным исследователем безопасности Майклом Гиллеспи.

Примечание ! Пожалуйста, не спамите исследователя безопасности вопросами, сможет ли он восстановить ваши файлы, зашифрованные с помощью онлайн-ключа — это невозможно.

Чтобы протестировать инструмент и посмотреть, может ли он расшифровать файлы PIIQ, следуйте данному руководству.

- Загрузите инструмент дешифрования от Emsisoft.

- Щелкните маленькую стрелку рядом с загрузкой и выберите Показать в папке .

- Теперь щелкните файл правой кнопкой мыши и выберите Запуск от имени администратора .Если будет предложено, введите пароль администратора.

- В окне UAC нажмите Да .

- Нажмите Да , чтобы согласиться с условиями использования программного обеспечения в обоих окнах.

- Инструмент автоматически включит диск C: // в качестве места для расшифровки. Инструмент восстановления файлов предварительно заполнит места для сканирования, включая подключенные диски хранения данных или сетевые диски. Щелкните Добавить папку , если вы хотите добавить дополнительные местоположения.

На вкладке Параметры вы можете выбрать сохранение зашифрованных копий файлов.Мы рекомендуем оставить этот параметр выбранным, особенно если вы не знаете, будет ли работать инструмент дешифрования. - Нажмите Расшифровать , чтобы начать восстановление файлов PIIQ. Вы увидите прогресс на вкладке Результаты . Здесь вы можете увидеть сообщения от инструмента, например, успешна ли процедура дешифрования или вам нужно дождаться обновления.

Вы также можете быть проинформированы о том, что для шифрования ваших файлов использовался сетевой ключ. В таком случае инструмент дешифрования не будет работать для вас, и единственный способ восстановить ваши файлы — использовать резервную копию данных.

Значение сообщений дешифратора

Инструмент дешифрования PIIQ может отображать несколько разных сообщений после неудачной попытки восстановить ваши файлы. Вы можете получить одно из следующих сообщений:

Ошибка: невозможно расшифровать файл с ID: [пример ID]

Это сообщение обычно означает, что в базе данных дешифратора нет соответствующего ключа дешифрования.

Нет ключа для сетевого идентификатора нового варианта: [примерный идентификатор]

Примечание: этот идентификатор является сетевым идентификатором, расшифровка невозможна

Это сообщение информирует о том, что ваши файлы были зашифрованы с помощью онлайн-ключа, что означает, что ни у кого нет такой же пары ключей шифрования / дешифрования, поэтому восстановление данных без оплаты преступникам невозможно.

Результат: нет ключа для нового идентификатора автономного режима: [пример идентификатора]

Этот идентификатор является автономным идентификатором. Расшифровка может быть возможна в будущем.

Если вам сообщили, что был использован автономный ключ, но файлы не удалось восстановить, это означает, что автономный ключ дешифрования еще не доступен. Однако получение этого сообщения является очень хорошей новостью, а это означает, что в будущем можно будет восстановить файлы расширения PIIQ. Может пройти несколько месяцев, прежде чем ключ дешифрования будет найден и загружен в дешифратор.Мы рекомендуем вам следить за обновлениями, касающимися расшифровываемых версий DJVU, здесь. Мы настоятельно рекомендуем сделать резервную копию ваших зашифрованных данных и подождать.

Сообщить о преступлении в Интернете в юридический отдел

Жертвы вируса-вымогателя PIIQ должны сообщить о преступлении в Интернете на официальном правительственном веб-сайте по борьбе с мошенничеством и мошенничеством в соответствии с их страной:

Если вы не можете найти в этом списке орган, соответствующий вашему местоположению, мы рекомендуем использовать любую поисковую систему для поиска «[название вашей страны] сообщить о киберпреступности».Это должно привести вас к нужному авторитетному веб-сайту. Мы также рекомендуем держаться подальше от сторонних услуг по сообщению о преступлениях, которые часто являются платными. Сообщение о преступлении в Интернете официальным властям ничего не стоит.

Еще одна рекомендация — обратиться в федеральную полицию или службу связи вашей страны или региона.

Часто задаваемые вопросы

✓ Как я могу открыть файлы .PIIQ?Файлы PIIQ можно открывать, только если у вас есть ключ дешифрования или если на вас влияет автономный тип шифрования.

✓ Как узнать, были ли мои файлы зашифрованы с помощью автономного или онлайн-шифрования?Чтобы выяснить, затронуло ли вас офлайн-шифрование, перейдите по адресу C: /SystemID/PersonalID.txt и посмотрите, заканчивается ли строка внутри него на t1 . Вы также можете попробовать использовать Emsisoft Decryptor для STOP / DJVU.

✓ Мои файлы содержат очень важную информацию (семейные воспоминания). Каждый инструмент, который я использовал, говорит, что его невозможно расшифровать. Что я должен делать?Пожалуйста, следуйте указаниям официальных инструментов дешифрования PIIQ и верьте тому, что они говорят.Если говорят, что расшифровать невозможно, это действительно так. Нет волшебного инструмента или человека, способного расшифровать ваши где-то спрятанные файлы. Шифрование — это метод, который практически невозможно расшифровать без специального закрытого ключа (хранимого преступниками).

✓ Боюсь, что вирус все еще находится в моей компьютерной системе. Что я должен делать?Мы рекомендуем сканировать с помощью антивирусов, средств защиты от вредоносных программ, средств удаления вредоносных программ или программного обеспечения, такого как RESTORO , для устранения повреждения системы вирусами.Если вы не доверяете использованию одного инструмента, попробуйте запустить один за другим. Однако мы не рекомендуем держать на компьютере сразу несколько программ безопасности, так как они могут мешать работе друг друга.

✓ Я видел несколько видеороликов на Youtube, предлагающих секретные инструменты дешифрования. Могу ли я им доверять?Остерегайтесь поддельных инструментов дешифрования PIIQ, циркулирующих в сети. Киберпреступники загружают их на различные сомнительные веб-сайты, а также могут продвигать их через подозрительные видеоролики на Youtube.Эти программы могут еще сильнее заразить ваш компьютер (трояны, майнеры и т. Д.). Мы рекомендуем проявлять крайнюю осторожность в Интернете. Если будет доступен официальный инструмент дешифрования STOP / DJVU, он будет широко обсуждаться в средствах массовой информации.

Норберт Уэбб — руководитель группы Geek’s Advice. Он является главным редактором веб-сайта, который контролирует качество публикуемого контента. Этот мужчина также любит читать новости о кибербезопасности, тестировать новое программное обеспечение и делиться своим мнением о них.Норберт говорит, что его страсть к информационным технологиям была одним из лучших решений, которые он когда-либо принимал. «Мне не хочется работать, пока я занимаюсь любимым делом». Однако у компьютерщика есть и другие интересы, например, катание на сноуборде и путешествия.

Как АНБ может взломать триллионы зашифрованных веб- и VPN-соединений

BalticServers.com

В течение многих лет защитники конфиденциальности подталкивали разработчиков веб-сайтов, приложений виртуальных частных сетей и другого криптографического программного обеспечения к использованию обмена криптографическими ключами Диффи-Хеллмана в качестве защиты от слежки со стороны Агентства национальной безопасности США и других спонсируемых государством шпионов.Теперь исследователи вновь предупреждают о том, что серьезная ошибка в способе обмена ключами позволяет АНБ взламывать и подслушивать триллионы зашифрованных соединений.

Цена для противников отнюдь не скромная. Для обычно используемых 1024-битных ключей потребуется около года и «несколько сотен миллионов долларов», чтобы взломать хотя бы одно из чрезвычайно больших простых чисел, которые образуют отправную точку переговоров Диффи-Хеллмана. Но оказывается, что обычно используются только несколько простых чисел, что позволяет АНБ обойтись в рамках годового бюджета АНБ в 11 миллиардов долларов, посвященного «революционным криптоаналитическим возможностям».«